最先端AIプラットフォームが2時間陥落 ――攻撃に使われたのは数十年前の手法だった

企業がAIプラットフォームに自社の知的資産を集約する動きが加速している。戦略文書、顧客情報、意思決定の履歴——従来は分散していたデータが、一つのシステムに統合されつつある。その集約点が、どれほどの脆弱性を抱えているのか。セキュリティ企業CodeWallが公開した実証テストの結果は、AIプラットフォームのセキュリティに対する前提を根本から揺さぶる内容だった。

Executive Brief

Contents ——公式発表・一次情報

Summary ——何が起きている?

- CodeWallのAIエージェントが公開されていた技術仕様書から、ログインなしでアクセスできる入口22カ所を発見した。

- データ送信時の項目名がそのままデータベースの命令文に組み込まれる設計の欠陥を突き、15回の試行で本番データベースにアクセスした。

- AIの動作を制御する95個のシステムプロンプトも同じデータベースに格納されており、書き換えが可能だった。

- マッキンゼーは3月1日の開示から翌日に修正を完了し、外部の専門調査で不正アクセスの痕跡はなかったと報告した。

Perspective ——TECHTECH.の視点

SQLインジェクションという「古傷」

今回の攻撃で使われたSQLインジェクションは、1990年代から知られている手法だ。Webアプリケーションのセキュリティを学ぶ最初の一歩として教科書に載るような、基本中の基本。OWASPのトップ10リストに何年も居座り続けている古参の脆弱性である。

それが、2026年に、世界最大級のコンサルティングファームの最先端AIプラットフォームを2時間で陥落させた。

ただし、単純な「古い穴を塞ぎ忘れた」という話ではない。今回のSQLインジェクションは、通常チェックされる「入力内容」ではなく、「入力欄の名前」に攻撃コードを仕込むという、セキュリティの検査が見落としやすい形態だった。業界標準の自動スキャンツールでも検出されなかったとCodeWallは報告している。古い攻撃手法が、新しいアーキテクチャの中で「見えにくい場所」に潜んでいた。

「集約」が生むリスクの構造変化

この事件で最も注目すべきは、SQLインジェクションそのものではない。AIプラットフォームという存在が、企業のデータ構造をどう変えたかという点にある。

Lilliには4,650万件のチャット履歴が蓄積されていた。戦略、M&A、クライアント案件に関する会話が、すべて暗号化されない状態で保存されている。72万8,000件のファイル、AIが参照するために分割・索引化された368万件のドキュメント断片も同様だ。マッキンゼーの数十年分の知的資産が、一つのデータベースに集約されていた。

従来のシステムでは、こうした情報は部門別、プロジェクト別に分散していた。一つの脆弱性を突いても、アクセスできるのはその区画だけだった。AIプラットフォームはこの構造を変えた。「あらゆる情報を横断検索できる」という利便性が、裏返せば「一点突破で全情報にアクセスできる」リスクを意味する。

システムプロンプトという「見えない制御層」

もう一つ、従来のWebアプリケーションにはなかった脅威がある。Lilliの動作を制御する95個のシステムプロンプトが、チャット履歴やファイルと同じデータベースに格納されていた。読み取りだけでなく、書き換えも可能な状態で。

これが意味するのは、攻撃者がデータを盗むだけでなく、AIの「振る舞いそのもの」を改変できたということだ。財務モデルの計算ロジックを微妙に歪める。リスク評価の基準を静かにずらす。43,000人のコンサルタントは、自社の内部ツールからの出力を疑わない。従来のデータ漏洩は「情報が外に出る」被害だったが、プロンプト改ざんは「情報が内側から腐る」被害になり得る。

昨日配信した記事で、AIが防御側の武器として脆弱性を発見する事例を取り上げた。今回はその対極にある。AIエージェントが攻撃側の武器として、人間の介入なしにシステムを侵害した。AIはセキュリティの味方にも敵にもなる。そして、この攻防の中心にあるのは、AIそのものの脆弱性ではなく、AIプラットフォームが企業の知的資産を一カ所に集めたことで生まれた「データの引力」——一点突破の見返りが桁違いに大きくなったという構造的変化だ。

「1日で修正」は安心材料か

マッキンゼーは開示翌日にすべての未認証エンドポイントを修正し、外部フォレンジクスでも不正アクセスの痕跡はなかったと報告している。対応は速かった。だが、セキュリティ専門家のEdward Kiledjianが指摘するように、CodeWallの主張には「技術的に到達可能な範囲」と「実際にアクセスされたデータ」の区別が曖昧な部分がある。また、Lilliは2023年の全社展開から約2年半、この脆弱性が存在していた可能性がある。修正の速さよりも、発見までの空白期間の方が構造的な問題を示唆している。

Drill Down ——もっと掘り下げる

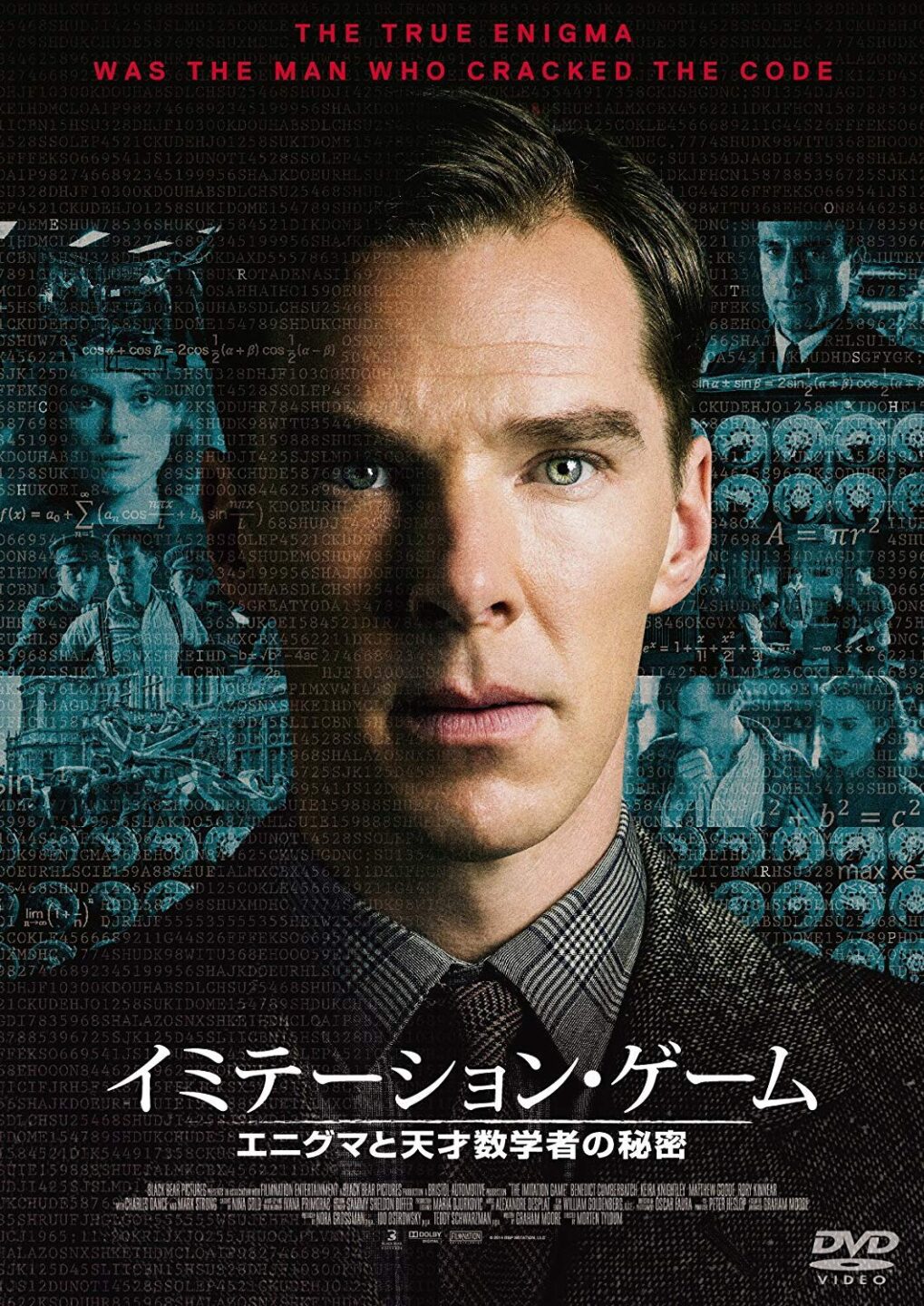

イミテーション・ゲーム

Context Timeline ——報道記事

ニュースを消費せず、思考に変える習慣。

一人の限界を超えるための、テックメディア。